干货 | 量子计算机真的能摧毁区块链网络吗?

- 资讯

- 2023-07-05

作者:Neo Ge

校验:Junkai Zeng

最近有很多朋友问到我关于量子计算机的问题,其中最大的隐忧是担心量子计算会凭借超强算力,使得加密货币不再加密,甚至摧毁区块链网络。先说答案:不会。不过要想明白这一点,就要了解什么是量子计算和区块链的密码算法。

量子计算

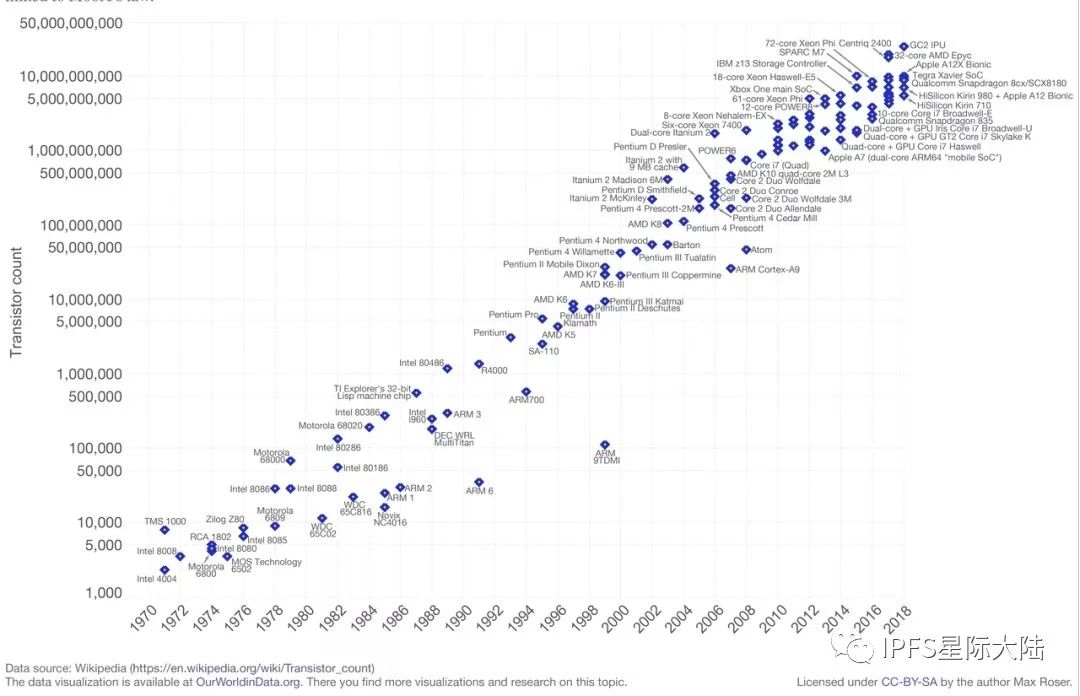

摩尔定律 - 集成电路芯片上晶体管的数量 (1971-2018)

摩尔定律 - 集成电路芯片上晶体管的数量 (1971-2018)

人们为什么这么看重量子计算机?

Rolf Landauer

量子的天然优势 – 并行计算

那么对于n个比特位,经典比特只能表示1个数,而量子比特在理论上可以同时表示2^n次方个数,这就是经典计算机和量子计算机的最大区别。2^n这种呈指数增长的碾压式诱惑使得人们对于量子计算机有了这么大的兴趣 – 也就是天然并行计算的好处。

薛定谔的猫

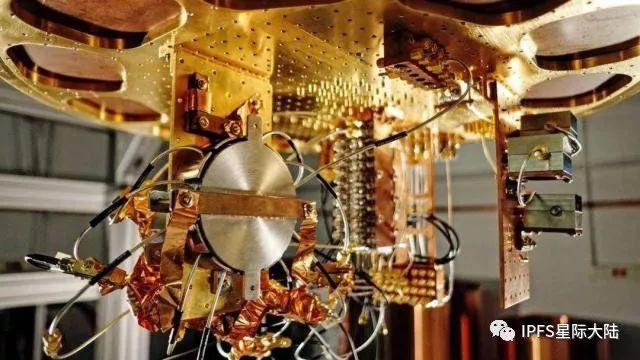

如何实现量子计算机

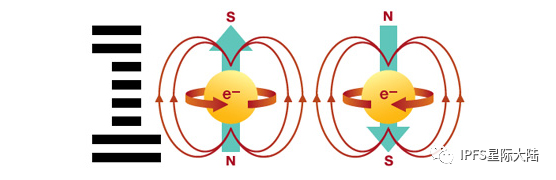

电子的自旋

彼得·秀尔

除此之外,秀尔还解决了一个困扰物理学家十几年的问题,假如用秀尔算法使用量子比特进行计算,结果仍是一堆量子比特,我们需要对结果进行测量。然而薛定谔的猫告诉我们,测量猫死活的概率各占50%,所以理论上测得的结果还是随机的。

秀尔告诉我们,通过使用秀尔算法,需要的数据会相干相长,不需要的数据相干相消。最后的测量正确结果的概率是1。由于如今银行乃至政府的保密资料都是基于质数的RSA算法进行加密的,所以自从1994年秀尔算法公布后,量子计算就引发了世界各国政府的强烈兴趣。就连美国国防高级研究计划局DARPA也加入了这场争夺(DARPA曾经提出并投资了互联网、Unix系统和全球定位系统GPS等)。

2001年IBM的华裔研究员艾萨克·庄他们的研究团队,通过核磁共振进行了秀尔算法演示,即5个氟原子和两个碳原子组成的一个分子,用每个原子的核自旋来做量子比特,7个qubit相当于2^7也就是128个经典比特。用这台迷你量子计算机使用秀尔算法进行了15的质因数分解,给出的结果是3和5,成功证明了秀尔算法是可行的。后来证明,秀尔算法也可以用于离散对数问题上的求解。量子计算机的算法,除了秀尔算法还有Grover、QAOA、VQE算法等,后面我们还会再次提到Grover算法。

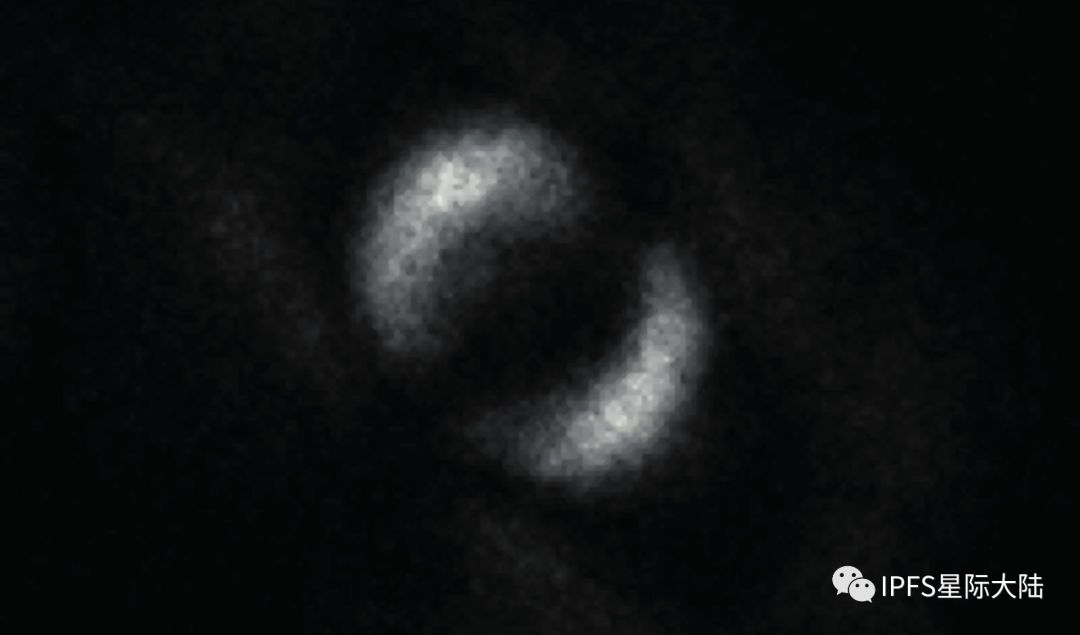

量子纠缠

量子纠缠

- 量子纠错;和经典计算机类似,以牺牲资源为代价,比如使用8个量子比特位当1个用,有一两个退相干没关系,将少数退相干的量子纠正过来。使用纠错码存在两个问题:一个是量子计算每一步的操作必须低于某个比例,这样错误才可以被纠正,比如错误率低于1%;另一个是纠错码需要用大量物理层面的量子比特来编码一个逻辑层面的量子比特,这些都给在硬件层面实现量子计算带来了极大的障碍。

- 更好的技术操控量子系统:因为量子力学的一些性质,即使是实现同样的操作,物理层面上用不同的方式去控制量子比特也将会带来截然不同的保真度。通过使用更好的方式去优化这些操作,可以将错误率控制在量子纠错的阈值之下,为实现更通用的量子纠错铺路。

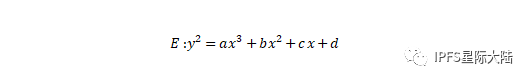

区块链的加密算法

由于比特币挖矿采用的是SHA256算法,今后如果有一种远优于Grover算法的量子算法诞生,且随着时间的推移,量子计算机的速度越来越快、价格越来越低,那么量子计算机的确会在比特币挖矿方面超越经典计算机。但这个进程就像是从CPU挖矿到GPU挖矿再到ASIC挖矿一样,我们完全不必担心。

今年9月份谷歌宣布的迄今为止最大的通用量子计算机也只有53个物理量子比特,错误率极高不说,并且只能在接近绝对零度的实验室条件下运行。与此同时,谷歌使用的超导芯片在扩展性上天然存在很多问题,所以如何在保持可以操控的基础上增加更多的量子比特在可预见的将来都将是一个非常大的挑战。虽然不能完全预测量子计算将以何种速度发展,但预计比特币的256位ECDSA密钥至少在2040年之前是安全的。

比特币本身已经具有一些内置的抗量子特质,如果你有一个好的比特币使用习惯,即一个钱包地址只使用一次,那么你的公钥只有当你花费比特币时才会被广播到全网。这时,量子计算机将只有极短的时间来破解你的私钥,即从交易发送到交易信息被添加到区块中的这段时间。

让我们假设你并没有一个好的比特币使用习惯,量子计算机发展也突飞猛进,所有常用的公钥算法都被破坏了。比特币还有一个杀手锏,那就是升级它的加密算法。众所周知,如果技术手段能够破解一种密码,它就必然可以再制造出一种破解不了的密码。当前,在针对量子安全的公钥加密算法之中,比特币专家倾向于偏爱基于Lamport签名的加密系统。虽然Lamport签名的计算速度非常快,但也主要有两个缺点:

- 签名会非常大,至少数个kB(比现在大40-170倍),这对比特币的整体可扩展性将是非常不利的。

- 在创建每个秘钥对时,你需要设置可使用此秘钥签名的有效最大数量。若签名超过此数目将变得不再安全。但如果你每个地址只是用一次,这并不是一个大问题。

艾伦·图灵

[2] Matthew Amy, Olivia Di Matteo, Vlad Gheorghiu, Michele Mosca, Alex Parent, and John Schanck. “Estimating the cost of generic quantum pre-image attacks on SHA-2 and SHA-3” Quantum Physics (2016): 1603.09383

[3] 孙昌璞, 全海涛. “麦克斯韦妖与信息处理的物理极限” 物理·42卷11期 (2013): 10.7693

[4] Craig Gentry. “Fully Homomorphic Encryption Using Ideal Lattices” Stanford University and IBM Watson (2009): cs.cmu.edu

[5] Frank Arute, Kunal Arya, Ryan Babbush, Dave Bacon, Joseph C. Bardin, Rami Barends et al. “Quantum supremacy using a programmable superconducting processor” Nature 574, no. 7779 (2019): 505-510

[6] I. Stewart, D. Ilie, A. Zamyatin, S.Werner, M. F. Torshizi and W. J. Knottenbelt. “Committing to quantum resistance: a slow defence for Bitcoin against a fast quantum computing attack” Royal Society Open Science 5, no. 6 (2018): 180410

[7] Divesh Aggarwal, Gavin K. Brennen, Troy Lee, Miklos Santha, and Marco Tomamichel. “Quantum attacks on Bitcoin, and how to protect against them” Quantum Physics (2017): 1710.10377

[8] Zhe Zhou. “MommyTalk” YouTube (2019): https://youtu.be/OHTqCYCQJe0

本文链接:http://www.bqcjw.com/read/4306.html